ssl漏洞,ssl漏洞检测工具

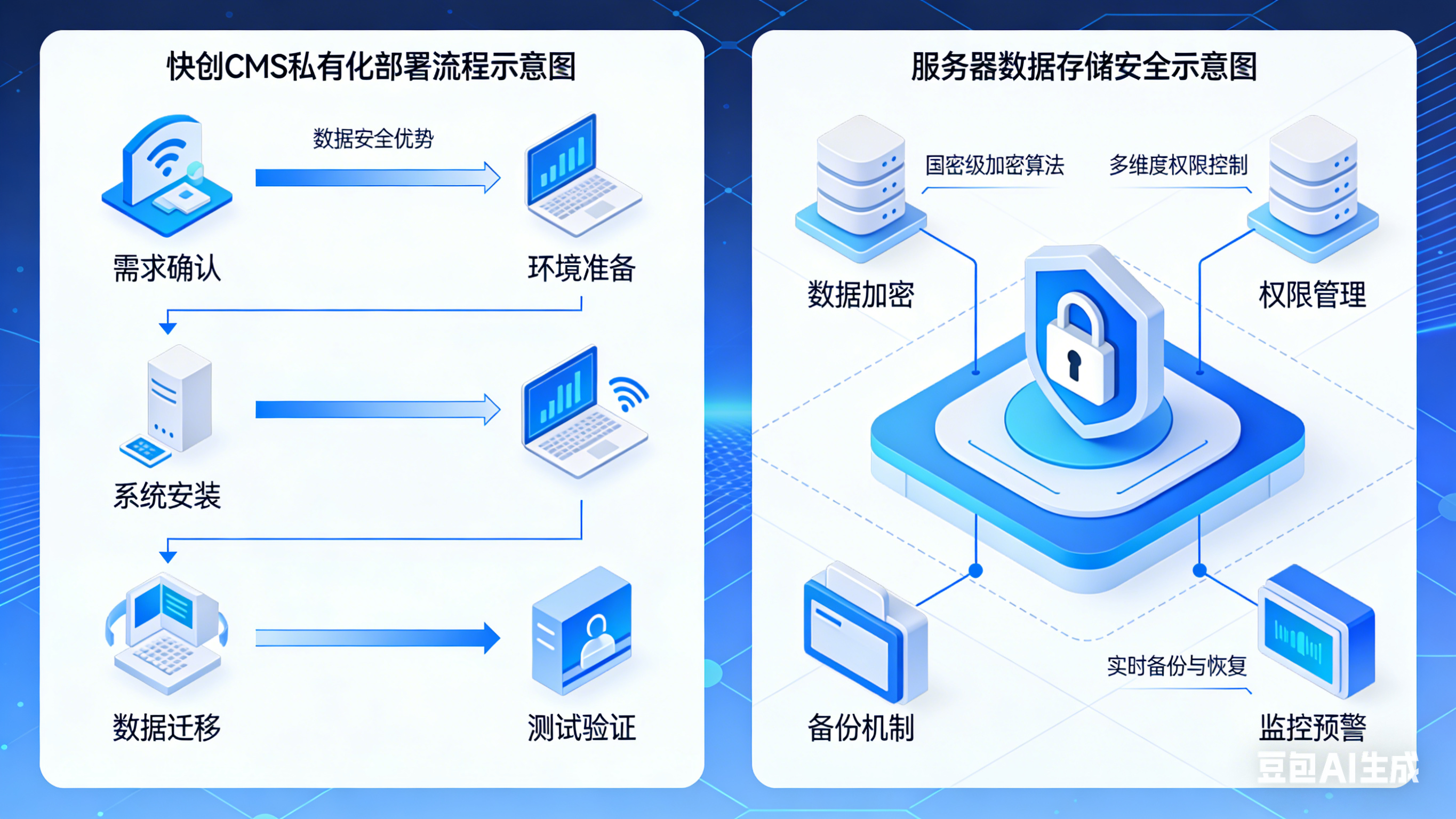

问题出在哪里与此问题相关ssl漏洞的不是 SSL 证书本身ssl漏洞,而是进行加密处理时所采用ssl漏洞的协议版本SSL 30 协议被发现存在漏洞ssl漏洞,通过该漏洞,攻击者可以获得密码和浏览记录之类的个人信息虽然 SSL 30 推出已经 18 年了,而且 15 年前就有了更安全的 TLS 协议,SSL 30 仍在广泛使用中要实现安全加密,必须完全禁用 SSL;漏洞概述SSLTLS协议信息泄露漏洞CVE20162183 是由于使用了不安全的加密算法如 DESTriple DES所导致的这些算法在传输过程中可能泄露敏感信息,从而增加被攻击的风险处理步骤确认漏洞存在通过查询 openssl 版本111g,确认版本不低,但仍需检查加密算法配置选择处理方案考虑。

证书已过期证书具有有效期,过期后浏览器将不再信任该证书确保及时更新并重新安装证书是避免此类问题的关键证书主体与网站域名不匹配SSL证书中的信息与网站域名必须完全一致任何不匹配都会导致浏览器发出警告存在安全漏洞如弱加密或配置错误等安全漏洞,也可能导致浏览器不信任SSL证书为建立;quotDROWNquot使得攻击者可以通过发送probe到支持SSLv2的使用相同密钥的服务端和客户端解密TLS通信例如将相同的私钥同时用在Web服务端和Email服务端,如果Email服务支持SSLv2,但web服务不支持,那么攻击者仍然能够利用EMAIL服务的SSLv2漏洞获取到web服务器的TLS连接数据漏洞修复安全建议。

蓝队需警惕奇安信天擎EDR与深信服SSLVPN相关0day漏洞 近日,有消息指出奇安信天擎EDR管理服务器存在远程命令执行RCE漏洞,且该漏洞可通过深信服SSLVPN进入内网后利用,进而控制所有装有edr的机器以下是对该漏洞的详细解析及蓝队的应对策略一漏洞概述 漏洞名称奇安信天擎EDR管理服务器远程命令执行RCE;SSL漏洞,即Secure Socket Layer的漏洞,是Web安全通讯协议中的一种安全隐患它旨在保护网络会话双方之间的数据传输,通过数字证书建立信任关系并加密数据然而,尽管。

ssl漏洞检测

1、1 漏洞概述 该漏洞主要涉及使用3DES和DES加密的SSLTLS协议加密套件 这些加密套件容易受到SWEET32攻击,并且不支持前向保密特性,可能导致信息泄露2 漏洞验证 使用nmap工具扫描特定端口并执行脚本检查SSLTLS协议的加密套件 结果会显示已启用的加密套件及其安全性评级,如“A”表示安全,“C。

2、连接要求使用指定的安全层”进行配置按照相关要求进行配置保存设置配置完成后,依次点击“应用”“确认”进行保存优化建议可选SSLTLS协议若被扫描出有高危漏洞,建议将协议改成RDP进行远程桌面连接,可规避SSLTLS协议的漏洞若需升级SSLTLS协议,还需与客户沟通业务上的依赖关系。

3、该漏洞只需要一台普通电脑和DSL连接即可轻易攻破SSL服务器而对于大型服务器集群来说,则需要20台电脑和120Kbps的网络连接即可实现SSL是银行网上电子邮件服务和其他用于服务器和用户之间保护私人数据并安全通信必不可少的功能所以本次拒绝服务漏洞影响范围非常广危害非常大一Apache解决办法升级到。

ssl漏洞修复

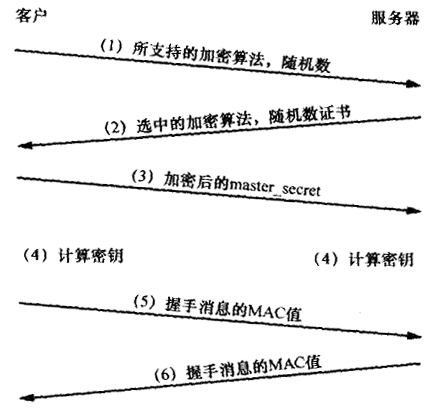

SSL漏洞是指在使用SSL协议进行加密通信时存在的安全漏洞以下是关于SSL漏洞的详细解释SSL协议的安全机制SSL协议通过加密技术确保数据在传输过程中的安全性,目的是防止数据被第三方截获和篡改然而,如果SSL的实现存在缺陷或被错误配置,就可能导致安全漏洞常见的SSL漏洞类型版本问题某些旧版本的SSL。

SSL包含记录层Record Layer和传输层,记录层协议确定了传输层数据的封装格式编写加密代码十分复杂,所以很多网站使用一种开源的免费安全协议,即OpenSSLOpenSSL是套开放源代码的SSL包,其库是以C语言所写成,实现了基本的传输层数据加密功能此次OpenSSL爆出的漏洞被业内命名为“心脏出血”此漏洞可以。

GmailFacebook金融交易的数据等,所有这一切都可以完全被一个陌生人实时读取如何修复SSL漏洞想要修复SSL漏洞需要升级到iOS 706,而 3GS 或旧版 iPod touch 用户则可下载iOS 616更新对于之前已经越狱的用户而言,建议通过第三方苹果应用商店PP助手下载固件,然后再通过iTunes,用quotShift+。

超过20万个企业因使用默认设置的Fortigate VPN面临黑客攻击风险,主要原因是其SSL证书验证机制存在缺陷,攻击者可利用此漏洞实施中间人MitM攻击事件背景与规模根据网络安全平台SAM Seamless Network的报告,全球超过20万家企业部署了Fortigate VPN解决方案,且未修改默认配置这些企业因使用默认SSL证书。

心脏滴血漏洞是OpenSSL中的一个严重安全漏洞,它导致安全危机的方式如下漏洞原理OpenSSL库的旧版本在处理TLSSSL协议的心跳请求时,未能正确验证请求的长度攻击者可以伪造心跳请求,导致服务器发送超出预期长度的响应,从而泄露内存缓冲区中的敏感信息信息泄露泄露的信息可能包括加密密钥私钥用户名。

本内容旨在分享技术知识,旨在促进技术交流对于任何信息使用导致的损失,作者不承担任何责任OpenSSL,作为SSL协议的实现程序,被网站开发者用于数据加密,以在自己的网站中导入此开源软件包“心脏滴血”漏洞影响的OpenSSL版本在101及之前的g版本中,TLS和DTLS实现无法正确处理心跳扩展数据包攻击者可。

相关标签 :

apache